5 divu faktoru autentifikācijas metodes, to priekšrocības un trūkumi

Tehnoloģijas / / December 19, 2019

Par lietošanu divu faktoru autentifikācijas drošai aizsardzībai savus datus tīmeklī šodien domā vairāk un vairāk cilvēku. Daudzi apstājas sarežģītība un nesaprotamība par tehnoloģiju, tas nav brīnums, jo ir vairākas iespējas tās īstenošanu. Mēs apskatīsim visi no tiem, pārskatot priekšrocības un trūkumus katrā.

Pie sirds divu faktoru autentifikācijas ir izmantot ne tikai tradicionālajos saišķos "autorizācijas parole", bet arī papildu slānis aizsardzība - tā saucamā otrs faktors, valdījumā, kas ir nepieciešami, lai apstiprinātu, lai iegūtu piekļuvi kontam vai citu dati.

Vienkāršākais piemērs divu faktoru autentifikāciju, ko katrs no mums pastāvīgi saskaras - par skaidras naudas izņemšanu bankomātā. Lai iegūtu naudu, jums ir nepieciešams karti, kas tikai jums ir, un PIN kodu, ka tikai jūs zināt. Pēc nodrošināt savu karti, tad uzbrucējs nevarēs izņemt skaidru naudu, nezinot PIN kodu, un vienkārši nevar iegūt naudu, zinot, bet kam nav karti.

Ar to pašu principu divu faktoru autentifikāciju nodrošina piekļuvi saviem kontiem sociālajos tīklos, uz e-pasta un citu pakalpojumu. Pirmais faktors ir lietotāja vārdu un paroli, kā arī otro, var rīkoties pēc 5 lietas kombināciju.

SMS-kodu

Apstiprinājums caur SMS kodu darbojas ļoti vienkārši. Tu, kā parasti, ievadiet savu lietotājvārdu un paroli, kā arī tālruņa numuru, saņems īsziņu ar kodu, kas būs jāievada, lai piekļūtu savam kontam. Tas ir viss. Nākamais ievade tiek nosūtīts uz citu SMS-kodu, derīga tikai pašreizējā sesijā.

priekšrocības

- Ģenerēt jaunus kodus katram ieejas. Ja uzbrucējs nolaupīt savu lietotājvārdu un paroli, viņi nevar darīt neko bez koda.

- Saistoši uz tālruņa numuru. Ieejas nevar būt bez jūsu tālrunī.

trūkumi

- Ja nav tīkla pārklājuma, jūs nevarēsiet pieteikties.

- Pastāv teorētiska iespēja aizstāšanas skaitļu ko pakalpojumu sniedzēja vai darbiniekiem salonos savienojumu.

- Ja jums ir tiesības un saņemt kodus vienā ierīcē (piemēram, viedtālruni), tas pārstāj būt divu faktoru aizsardzību.

Pielietojums authenticators

Tas iemiesojums lielā mērā ir līdzīgs iepriekšējam, ar vienīgo atšķirību, ka tā vietā, saņemot īsziņu kodus, tie ir iegūti uz ierīci, izmantojot īpašu lietojumprogrammu (google autentifikators, Authy). iestatīšanas laikā saņemat primāro atslēgu (visbiežāk - veidā QR-kodu), pamatojoties uz kuriem izmantojot kriptogrāfijas algoritmi laika paroles ģenerētos ar derīguma termiņu 30 līdz 60 sekundes. Pat ja mēs pieņemam, ka uzbrucēji spēs pārtvert 10, 100 vai pat 1000 paroles, lai prognozētu ar tiem, kādi būs nākamā paroli, vienkārši neiespējami.

priekšrocības

- Par autentificētājs nav nepieciešams šūnu signālu, tas ir pietiekams, lai izveidotu savienojumu ar internetu sākotnējās iestatīšanas laikā.

- Atbalsts vairākiem kontiem vienā autentificētājam.

trūkumi

- Ja uzbrucēji piekļūt primāro atslēgu ierīcē vai ar hakeru serveri, viņi varēs radīt nākotnes paroles.

- Ja izmantojat autentifikatoru vienā ierīcē, ar kuru ieejas, divu faktoru tiek zaudēta.

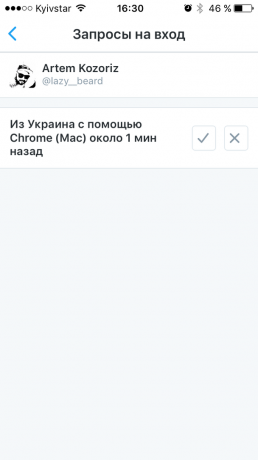

Pārbaude pieteikumvārdu, izmantojot mobilās lietotnes

Šis autentifikācijas veidu var saukt greifers maisu no visiem iepriekšējiem. Šajā gadījumā, nevis pieprasījuma kodu, vai vienreizēju paroļu, jums jāapstiprina ierakstu ar mobilajām ierīcēm ar pakalpojuma pieteikumu. Tā tiek glabāti ierīces privāto atslēgu, kas ir atzīmēts pie katras ieejas. Tā darbojas Twitter, Snapchat un dažādiem tiešsaistes spēles. Piemēram, ievadot savu Twitter-kontu tīmekļa versiju, jūs ievadīt lietotājvārdu un paroli un pēc tam uz viedtālruni saņem paziņojumu ar lūgumu ievadīt pēc apstiprina, ka jūsu pārlūkprogramma atver lentes.

priekšrocības

- Jums nav nepieciešams ievadīt kaut pie ieejas.

- Neatkarība no mobilo sakaru tīklā.

- Atbalsts vairākiem kontiem vienā pieteikumā.

trūkumi

- Ja uzbrucējs nolaupīt privāto atslēgu, viņi var uzdoties par jums.

- No divu faktoru autentifikācijas nozīme tiek zaudēta, ja izmanto vienu un to pašu ierīci, lai pieteiktos.

aparatūras marķieri

Par fizisko (vai aparatūras) žetoni ir visdrošākais veids, kā divu faktoru autentifikāciju. Kā atsevišķas ierīces, aparatūras žetoniem, pretstatā visām metodēm, iepriekš minētās, par kādu scenārijs nezaudēs savu divu faktoru sastāvdaļa. Visbiežāk tie ir iesniegti kā USB-stick ar savu procesoru, radot kriptogrāfiskās atslēgas, kas tiek automātiski ievadīti, kad savienojumu ar datoru. Atlase atslēga ir atkarīgs no konkrēto pakalpojumu. Google, piemēram, iesaka izmanto standarta marķieri FIDO U2F, kuru cenas sākas 6 $ neskaitot piegādi.

priekšrocības

- Nav SMS un lietojumprogrammas.

- Nav nepieciešams mobilo ierīci.

- Tas ir pilnīgi neatkarīgas ierīcēm.

trūkumi

- Jums ir nepieciešams iegādāties atsevišķi.

- Nav atbalstīts visiem pakalpojumiem.

- Lietojot vairākus kontus, būs jāvalkā visu ķekars žetonu.

Atpakaļ uz augšu taustiņi

Patiesībā, tas nav atsevišķs process, un atkāpšanās gadījumā nozaudēšanas vai zādzības viedtālrunis, kas veido vienu reizi paroli vai verifikācijas kodu. Iestatot divu faktoru autentifikāciju katrā dienestā Jums tiek doti vairāki rezerves atslēgas ārkārtas gadījumiem. Ar viņu palīdzību, jūs varat ieiet savā kontā, atsaistīt konfigurēti ierīces un pievienot jaunas. Šīs atslēgas jāglabā drošā vietā, kas nav formā ekrānuzņēmumam tālrunī vai teksta failu datorā.

Kā jūs varat redzēt, izmantojot divu faktoru autentifikāciju, ir dažas nianses, bet tie, šķiet, ir grūti tikai pēc pirmā acu uzmetiena. Kāds būtu ideāls līdzsvars starp aizsardzību un ērtības, katrs izlemj pats. Bet jebkurā gadījumā, visas rūpes ir vairāk nekā pamatots, ja runa ir par maksājumu dati vai personas informācijas drošību nav paredzēta ziņkārīgo acīm.

Kur var un vajadzētu ļaut divu faktoru autentifikāciju, kā arī to, ko viņas pakalpojumi atbalsta, var lasīt šeit.